Từ ngày 1/3 tới, các ứng dụng ngân hàng (Mobile Banking) sẽ phải tự động thoát hoặc ngừng hoạt động nếu phát hiện dấu hiệu gian lận, can thiệp trái phép có thể gây rủi ro mất an toàn thông tin. Quy định mới được nêu tại Thông tư 77/2025 của Ngân hàng Nhà nước, sửa đổi, bổ sung một số điều của Thông tư 50/2024, nhằm siết chặt lớp phòng vệ cho dịch vụ tài chính trực tuyến trong bối cảnh tội phạm công nghệ cao ngày càng tinh vi.

Theo Ngân hàng Nhà nước, nhiều đường dây lừa đảo hiện lợi dụng tài khoản doanh nghiệp “ma”, kết hợp các thủ đoạn hiện đại như Deepfake giả mạo khuôn mặt bằng AI hoặc cài mã độc để chiếm quyền điều khiển thiết bị, từ đó chiếm đoạt tiền trong tài khoản nạn nhân. Vì vậy, việc bổ sung cơ chế tự động ngắt ứng dụng được xem là bước quan trọng để hạn chế nguy cơ bị tấn công ngay từ “cửa vào”.

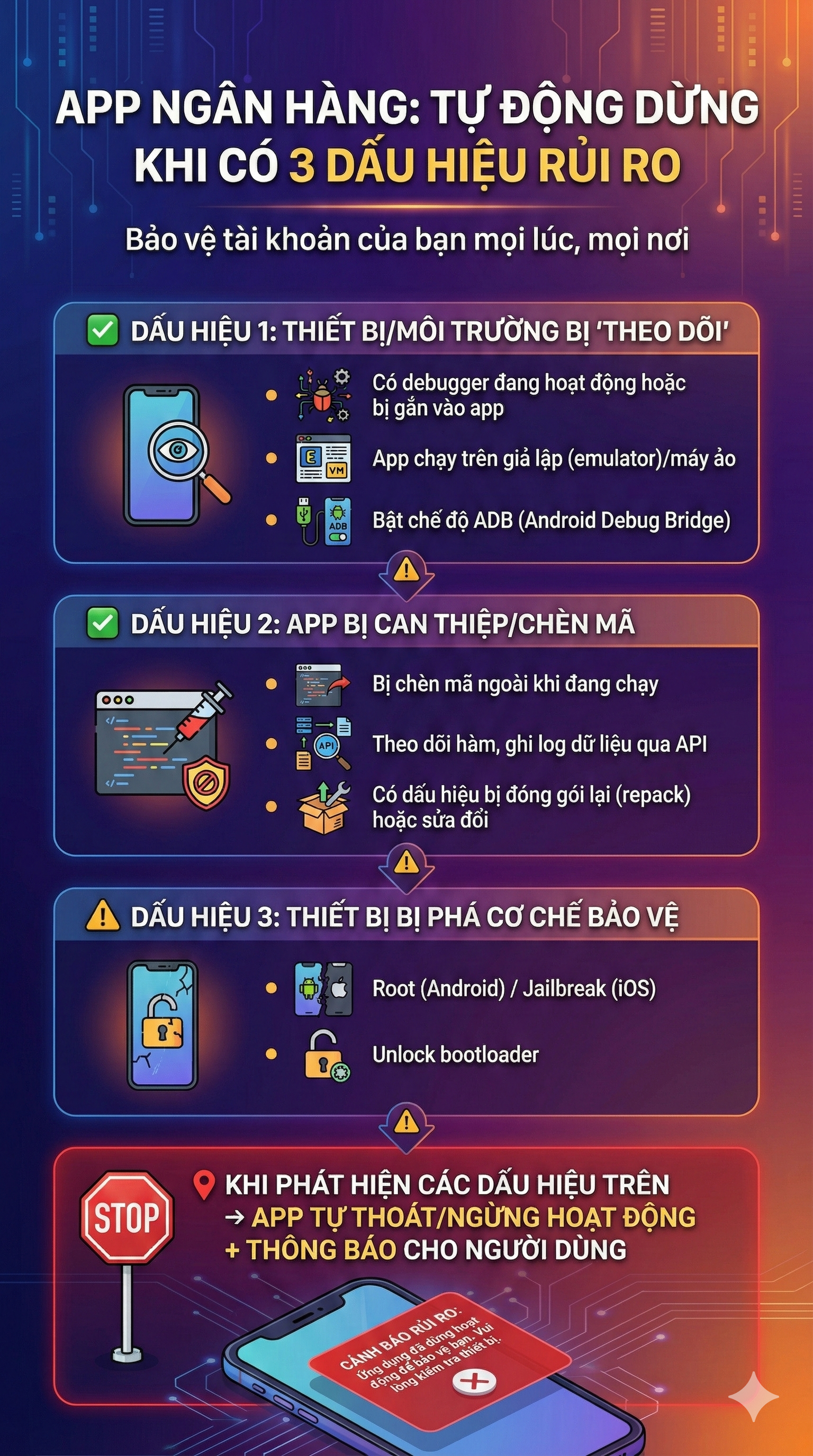

3 dấu hiệu khiến app ngân hàng phải tự động dừng

Theo quy định, ứng dụng ngân hàng phải tự động thoát hoặc dừng hoạt động và gửi cảnh báo tới người dùng nếu phát hiện một trong ba nhóm dấu hiệu sau:

App phát hiện thiết bị đang bị “theo dõi” hoặc chạy trên môi trường giả lập

Nếu app nhận thấy có các dấu hiệu như:

Debugger (trình gỡ lỗi): Đây là công cụ thường dùng cho lập trình viên để kiểm tra lỗi khi viết ứng dụng. Nhưng kẻ xấu cũng có thể dùng debugger để theo dõi cách app hoạt động, tìm điểm yếu hoặc đọc dữ liệu.

Emulator / máy ảo / thiết bị giả lập: Là môi trường “giả” chạy trên máy tính để mô phỏng điện thoại. Ví dụ: chạy Android trên PC để thử nghiệm. Tuy nhiên, tội phạm có thể dùng giả lập để giả mạo thiết bị, can thiệp hệ thống, tạo giao dịch bất thường.

ADB (Android Debug Bridge): Đây là chế độ cho phép máy tính kết nối trực tiếp với điện thoại Android để điều khiển, cài đặt, trích dữ liệu… Nếu ADB đang bật, app sẽ coi đây là rủi ro vì kẻ gian có thể lợi dụng để can thiệp sâu vào thiết bị.

Tức là app sẽ tự dừng nếu nghi ngờ thiết bị đang bị công cụ kỹ thuật “soi” hoặc điều khiển.

App bị nghi ngờ bị chèn mã, chỉnh sửa hoặc theo dõi dữ liệu khi đang chạy

Nhóm dấu hiệu thứ hai liên quan đến việc ứng dụng có thể đã bị “đụng chạm” trái phép, như:

Chèn mã ngoài (inject code): Là hành vi “cài thêm” một đoạn chương trình lạ vào app để lén điều khiển hoặc lấy dữ liệu.

Theo dõi hàm xử lý / ghi log dữ liệu: Kẻ xấu có thể theo dõi các thao tác bên trong app (như đăng nhập, chuyển tiền), rồi ghi lại dữ liệu.

API: Hiểu đơn giản là “cầu nối” để app trao đổi dữ liệu với hệ thống ngân hàng. Nếu dữ liệu đi qua API bị theo dõi, kẻ gian có thể đánh cắp thông tin quan trọng.

Đóng gói lại ứng dụng (repack app): Tức là app bị lấy về sửa đổi, “gói lại” rồi phát tán lại như bản thật. Người dùng tải nhầm sẽ bị cài app giả mạo.

Tức là app sẽ tự dừng nếu nghi ngờ đang bị hack, bị gắn mã độc hoặc bị theo dõi thao tác.

Thiết bị bị root/jailbreak hoặc bị mở khóa bootloader (mất lớp bảo vệ)

Đây là nhóm dấu hiệu rất nguy hiểm vì liên quan trực tiếp đến “hệ điều hành bị phá khóa”:

Root (Android): Là việc mở quyền cao nhất của điện thoại Android (quyền “quản trị”). Khi root, thiết bị có thể cài các phần mềm can thiệp sâu mà bình thường bị chặn.

Jailbreak (iPhone/iOS): Tương tự root nhưng áp dụng cho iPhone. Jailbreak giúp cài ứng dụng ngoài App Store và sửa hệ thống.

Unlock bootloader (mở khóa bootloader): Bootloader là “cửa khởi động” của máy. Khi bị mở khóa, kẻ xấu có thể thay đổi hệ thống, cài ROM lạ, cài mã độc khó phát hiện.

Tức là app phải dừng nếu phát hiện máy đã bị phá lớp bảo vệ thì dễ bị mã độc kiểm soát.

Siết kiểm soát phiên bản, ngăn hạ cấp Mobile Banking

Không chỉ yêu cầu ứng dụng tự dừng khi phát hiện dấu hiệu bất thường, Thông tư 77/2025 còn bổ sung cơ chế quản lý chặt vòng đời phiên bản Mobile Banking.

Theo đó, tối thiểu 3 tháng/lần, các đơn vị cung cấp dịch vụ phải đánh giá an toàn, bảo mật các phiên bản đang cho phép khách hàng cài đặt và sử dụng, nhằm kịp thời phát hiện lỗ hổng cũng như đánh giá khả năng bị tội phạm can thiệp.

Đặc biệt, khi khách hàng kích hoạt ứng dụng trên thiết bị mới hoặc kích hoạt lại, bắt buộc phải cài đặt phiên bản mới nhất hoặc phiên bản gần nhất đáp ứng yêu cầu bảo mật. Các ngân hàng cũng phải có giải pháp không cho phép hạ phiên bản (downgrade) xuống các bản thấp hơn, nhằm tránh việc người dùng vô tình sử dụng phiên bản cũ chứa lỗ hổng.

Trong trường hợp phát hiện lỗ hổng được đánh giá ở mức cao hoặc nghiêm trọng, đơn vị phải có biện pháp kiểm tra và không cho thực hiện giao dịch, hoặc triển khai cơ chế kiểm soát để ngăn tội phạm lợi dụng lỗ hổng tấn công mạng, tạo giao dịch gian lận và chiếm đoạt tài sản. Đồng thời, việc xử lý, khắc phục và cập nhật phiên bản mới phải được thực hiện ngay theo thời hạn quy định.

Tăng yêu cầu chống lừa đảo AI, siết chức năng ghi nhớ khóa bí mật

Một điểm đáng chú ý khác là Thông tư 77/2025 quy định không cho phép chức năng ghi nhớ mã khóa bí mật truy cập, trừ trường hợp áp dụng hình thức xác nhận theo đúng quy định tại thông tư. Đây được xem là giải pháp hạn chế nguy cơ lộ thông tin xác thực khi thiết bị bị xâm nhập hoặc bị chiếm quyền kiểm soát.

Để đối phó với làn sóng lừa đảo sử dụng công nghệ AI, Ngân hàng Nhà nước cũng yêu cầu các giải pháp phát hiện giả mạo sinh trắc học phải đạt chuẩn quốc tế ISO 30107 cấp độ 2 hoặc tiêu chuẩn tương đương, nhằm tăng khả năng nhận diện hành vi giả mạo khuôn mặt, video, hình ảnh khi xác thực.

Thông tư 77/2025 sẽ chính thức có hiệu lực từ ngày 1/3. Riêng lộ trình áp dụng đối với các quy định về thanh toán trực tuyến cho khách hàng cá nhân và tổ chức sẽ lần lượt triển khai vào tháng 7 và tháng 10/2026, tạo thời gian để các ngân hàng hoàn thiện hệ thống kỹ thuật và đồng bộ giải pháp bảo mật trên toàn mạng lưới.